Cel czytelnika: praktyczne minimum o bezpieczeństwie IT/OT

Osoba zarządzająca zakładem, produkcją czy utrzymaniem ruchu nie musi być ekspertem od cyberbezpieczeństwa, ale potrzebuje zrozumiałego minimum: czym różni się bezpieczeństwo IT i OT, jak te dwa światy się przenikają i co zrobić, aby sieć produkcyjna nie była „otwartymi drzwiami” dla awarii i ataków. Chodzi o takie rozeznanie, które pozwala zadawać właściwe pytania, świadomie rozmawiać z dostawcami oraz nie podejmować z pozoru „wygodnych”, a w praktyce niebezpiecznych decyzji.

Słowa kluczowe, które naturalnie łączą się z tym tematem: bezpieczeństwo sieci przemysłowej, różnice IT vs OT, segmentacja sieci produkcyjnej, ICS SCADA podstawy, ochrona sterowników PLC, zarządzanie dostępem w OT, kopie zapasowe systemów przemysłowych, aktualizacje i łatki w OT, monitoring sieci przemysłowej, polityka bezpieczeństwa w zakładzie, współpraca działu IT i utrzymania ruchu.

Czym jest bezpieczeństwo IT/OT w przemyśle i po co laikowi ta wiedza

IT kontra OT – dwa różne światy w jednym zakładzie

W uproszczeniu: IT (Information Technology) to świat komputerów biurowych, serwerów, systemów ERP, poczty, plików i raportowania. To to, co kojarzy się z „informatyką” – drukarki, laptopy, system kadrowo-płacowy, CRM, system obiegu dokumentów.

OT (Operational Technology) to technologia operacyjna: sterowniki PLC, szafy sterownicze, roboty, falowniki, czujniki, linie produkcyjne, systemy SCADA i HMI. To wszystko, co bezpośrednio wpływa na ruch maszyny, podawanie surowca, temperaturę pieca czy ciśnienie w instalacji.

Oba światy często są fizycznie połączone jedną infrastrukturą sieciową, ale mają zupełnie inne cele i priorytety. W IT krytyczne są dane i praca biura; w OT – ludzie, proces i sprzęt, który kosztuje często wielokrotnie więcej niż wszystkie komputery w biurze razem wzięte.

Dlaczego zakład przemysłowy to nie „większe biuro”

Firmy, które traktują halę produkcyjną jak przedłużenie biura, popełniają poważny błąd. W biurze awaria systemu pocztowego jest uciążliwa, ale rzadko zagraża czyjemuś zdrowiu. Na produkcji błąd w sterowniku może spowodować niekontrolowany ruch maszyny, który z kolei może doprowadzić do wypadku, uszkodzenia formy, zniszczenia partii produkcyjnej lub pożaru.

Różnica w priorytetach jest fundamentalna:

- w biurze najważniejsza jest ciągłość obsługi dokumentów i komunikacji,

- na hali najważniejsze jest, aby proces przebiegał bezpiecznie i stabilnie – nawet kosztem wygody użytkowników systemów IT.

Dlatego decyzje o aktualizacjach, nowych połączeniach sieciowych czy zdalnym dostępie nie mogą być podejmowane tylko z perspektywy IT. Muszą uwzględniać wpływ na produkcję, ludzi i maszyny.

Skutki incydentu w OT: od przestoju do realnego zagrożenia

W obszarze IT skutkiem ataku czy błędu najczęściej jest wyciek danych, brak dostępu do systemów lub utrata części informacji. Niewygodne, kosztowne, ale zwykle możliwe do odtworzenia.

W OT scenariusze są bardziej dotkliwe:

- nieplanowany przestój linii – każda godzina to realny, policzalny koszt: niewyprodukowany towar, nadgodziny, opóźnienia dla klientów,

- uszkodzenie maszyny lub formy – kosztujące niekiedy tyle, co mieszkanie, i wymagające tygodni na naprawę lub sprowadzenie części,

- zagrożenie życia i zdrowia – jeśli sterownik, czujnik lub HMI zachowa się inaczej niż przewidziano, może dojść do wypadku,

- straty jakości – zła temperatura, czas cyklu czy dozowanie mogą wygenerować ogromną partię wadliwego produktu, która trafi do klienta.

Dlatego bezpieczeństwo IT/OT w przemyśle to nie tylko kwestia „hakerów”. To także ochrona przed własnymi błędami, nieprzemyślanymi zmianami i nawykami, które w biurze uchodzą na sucho, a na produkcji generują realne zagrożenia.

Dlaczego laik musi rozumieć podstawy bezpieczeństwa IT/OT

Kierownik produkcji, właściciel firmy czy osoba z utrzymania ruchu codziennie podejmuje decyzje, które wpływają na bezpieczeństwo sieci przemysłowej. To decyzje o:

- zezwalaniu lub zakazywaniu zdalnego dostępu serwisantom,

- kupowaniu i podłączaniu nowych maszyn do sieci zakładowej,

- zgodzie na „szybkie obejścia” blokad w sterowniku,

- priorytetyzacji inwestycji: nowa linia vs wzmocnienie zabezpieczeń.

Bez podstawowego zrozumienia różnic między IT a OT, łatwo ulec hasłom typu „tak będzie szybciej” albo „tak się robi wszędzie” i otworzyć furtkę do kłopotów. Laik nie musi znać konfiguracji firewalli, ale powinien umieć zadać właściwe pytania: jak to wpływa na bezpieczeństwo maszyn, ludzi i ciągłość pracy? Czy jest kopia zapasowa? Co jeśli coś pójdzie nie tak?

Podstawowe pojęcia: IT, OT, ICS, SCADA, PLC – bez żargonu

IT i OT – proste definicje na przykładzie zakładu

IT (Information Technology) w zakładzie to:

- komputery biurowe, laptopy, drukarki,

- serwery z systemami ERP, magazynowymi, kadrowymi,

- poczta elektroniczna, systemy do wideokonferencji,

- sieć Wi-Fi w biurach, systemy obiegu dokumentów.

OT (Operational Technology) to wszystko, co obsługuje proces produkcyjny:

- sterowniki PLC w szafach sterowniczych,

- panele operatorskie HMI przy maszynach,

- systemy SCADA nadzorujące linie,

- czujniki, przetworniki, falowniki, roboty,

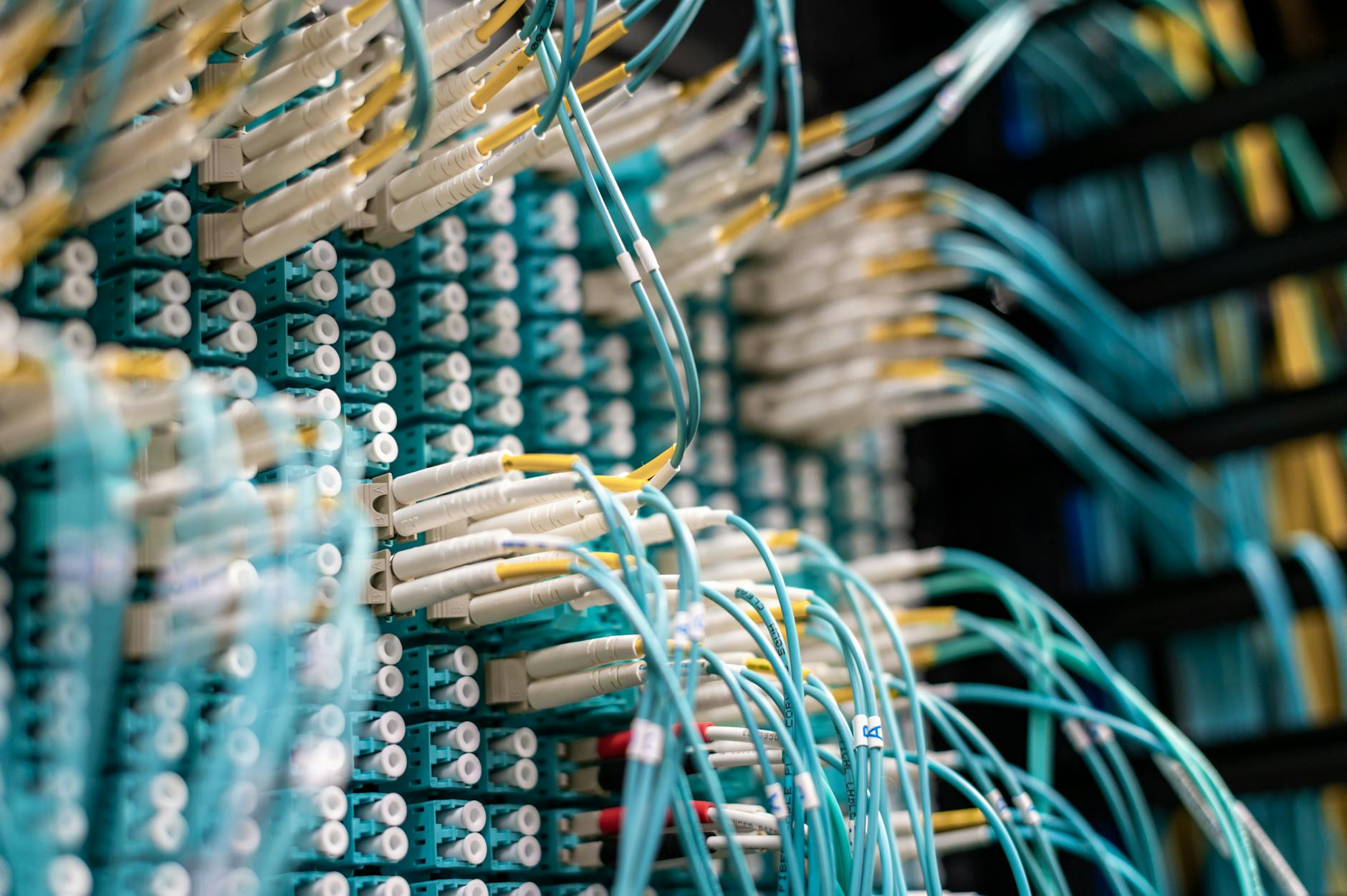

- przemysłowe switche, routery i konwertery.

Granica między IT a OT bywa coraz bardziej rozmyta – na hali stoją komputery z Windows, a część danych z produkcji trafia do systemów IT. Dlatego rozumienie podstawowych skrótów ICS, SCADA czy PLC ułatwia sensowną rozmowę o bezpieczeństwie.

ICS, SCADA, DCS, PLC, HMI – co jest czym

Pod parasolem OT kryje się kilka ważnych pojęć:

- ICS (Industrial Control Systems) – ogólne określenie systemów sterowania przemysłowego. Zawiera w sobie SCADA, DCS, PLC, HMI itd.

- SCADA (Supervisory Control and Data Acquisition) – system nadzoru i zbierania danych. Przykład: komputer z aplikacją, na której operator widzi całą linię, wykresy, alarmy i może wydawać komendy.

- DCS (Distributed Control System) – rozproszony system sterowania, często w branżach procesowych (chemia, energetyka). Zamiast jednego centralnego sterownika – wiele jednostek połączonych siecią.

- PLC (Programmable Logic Controller) – programowalny sterownik logiczny, czyli „mózg” maszyny. Odczytuje sygnały z czujników, wykonuje program (logikę) i steruje wyjściami (silniki, zawory, lampki).

- HMI (Human Machine Interface) – interfejs człowiek–maszyna: panel operatorski z ekranem dotykowym, na którym operator widzi stan maszyny i może zmieniać nastawy.

Z punktu widzenia bezpieczeństwa sieci przemysłowej kluczowe jest, że wiele z tych urządzeń komunikuje się po sieci Ethernet, używa protokołów przemysłowych (Modbus/TCP, Profinet, EtherNet/IP itd.) i bywa dostępnych z innych segmentów sieci – często bez jakiejkolwiek kontroli.

Typowa architektura zakładu produkcyjnego – opis słowny

W uproszczeniu można wyobrazić sobie kilka „poziomów”:

- Poziom biura (IT) – komputery użytkowników, serwery biznesowe, połączenie z internetem.

- Poziom DMZ / strefy pośredniej – serwery wymiany danych między IT a OT (np. serwer historii produkcyjnej, MES, raportowanie).

- Poziom sterowania (OT) – systemy SCADA, serwery inżynierskie, komputery HMI, panele operatorskie.

- Poziom urządzeń – sterowniki PLC, roboty, czujniki, falowniki, sieci polowe.

W wielu małych i średnich zakładach te warstwy są jednak wymieszane: komputer SCADA stoi w tym samym VLAN co drukarka w biurze, a panel operatora ma dostęp do internetu przez zwykły router Wi-Fi. To właśnie taka „płaska” architektura tworzy ogromne ryzyko.

Życie urządzeń IT i OT – inne tempo zmian

Komputer biurowy wymienia się zwykle co 3–5 lat, telefon służbowy jeszcze częściej. Aplikacje biurowe są regularnie aktualizowane, systemy dostają łatki kilka razy w miesiącu. W świecie IT to normalny rytm.

W OT sytuacja wygląda inaczej:

- PLC lub DCS potrafi pracować na linii kilkanaście lat, bez restartu przez wiele miesięcy,

- oprogramowanie SCADA bywa oparte o starą wersję Windows, której vendor systemu nie przewidział na nowszych systemach,

- aktualizacja czy restart wymaga często planowanego postoju, którego nie da się wprowadzić w dowolnym momencie.

Ta różnica w cyklu życia powoduje, że proste przeniesienie polityki z IT na OT zwykle jest nierealne. To, co w biurze robi się automatycznie (np. aktualizacje co tydzień), na produkcji może powodować awarie.

Zderzenie kultur: IT vs OT

Specjaliści IT są przyzwyczajeni do kultury ciągłych zmian: szybkie łatki, nowa wersja systemu, migracje do chmury. Mierzą sukces dostępnością usług i bezpieczeństwem danych. Z kolei inżynierowie OT i utrzymanie ruchu funkcjonują w kulturze „jeśli działa – nie ruszaj”. Najważniejsze, żeby linia produkcyjna nie stanęła, a parametry były stabilne.

W praktyce widać to w wielu sytuacjach:

- IT chce włączyć automatyczne aktualizacje – OT pyta, kto odpowie za awarie po aktualizacji.

- OT prosi o zdalny dostęp dla serwisanta – IT chce to zamknąć za firewallem i VPN, co komplikuje szybką reakcję.

- IT widzi w maszynach „komputery”, OT widzi w nich przede wszystkim urządzenia fizyczne z określoną funkcją technologiczną.

Bez porozumienia i wspólnego języka łatwo o konflikty i rozwiązania, które poprawiają sytuację jednej strony, pogarszając drugą. Podstawowe zrozumienie różnic to pierwszy krok do świadomego budowania bezpieczeństwa IT/OT.

Priorytety bezpieczeństwa: dane vs proces – inne cele, inne ryzyka

Trójkąt bezpieczeństwa IT a perspektywa OT

W klasycznym ujęciu bezpieczeństwa IT mówi się o trzech priorytetach (tzw. CIA):

- Poufność (Confidentiality) – dane nie trafiają do osób nieuprawnionych,

- Integralność (Integrity) – dane nie są modyfikowane w sposób nieautoryzowany,

- Dostępność (Availability) – system jest dostępny wtedy, gdy użytkownik go potrzebuje.

W OT układ priorytetów jest inny. Na pierwszym miejscu zwykle staje:

- Bezpieczeństwo ludzi – brak zdarzeń zagrażających zdrowiu i życiu,

- Dostępność procesu – linia ma pracować stabilnie, przestoje tylko planowane,

- Integralność sterowania – maszyny wykonują dokładnie to, co zaprogramowano, bez „niespodzianek”.

Poufność danych też ma znaczenie (np. receptury, parametry procesów), ale w momencie zagrożenia zdrowia czy zatrzymania instalacji schodzi na dalszy plan. Ta różnica perspektyw wpływa na dobór zabezpieczeń – coś, co poprawia poufność kosztem dostępności, może być akceptowalne w IT, a niedopuszczalne w OT.

Co gorsze: brak poczty czy zatrzymana maszyna?

Prosty przykład porównawczy. W biurze awaria poczty na dwie godziny jest problemem – nie można się komunikować z klientami, rośnie frustracja, ale praca idzie dalej w innych obszarach. Nikt nie ryzykuje przy tym uszczerbku na zdrowiu.

Na hali produkcyjnej zatrzymanie wtryskarki w połowie cyklu może:

- uszkodzić formę,

- zablokować produkt w gnieździe,

- wymagać długotrwałego czyszczenia i rozbierania maszyny,

- stworzyć zagrożenie dla operatora, który będzie musiał interweniować ręcznie.

Z perspektywy osoby odpowiedzialnej za produkcję ryzyko niespodziewanego zatrzymania procesu jest więc znacznie poważniejsze niż krótkotrwałe problemy z e-mailem. To uzasadnia inne podejście do zmian, aktualizacji i eksperymentów w środowisku OT.

Scenariusze ryzyka w IT i OT – inne efekty końcowe

W IT najczęściej mówi się o:

Scenariusze incydentów procesowych – utrata sterowania zamiast utraty pliku

W środowisku OT skutki incydentu liczy się inaczej niż w IT. Zamiast utraty bazy danych czy wycieku e-maili, realnym efektem są zmiany w zachowaniu maszyn:

- Nieplanowane zatrzymanie linii – awaria sterownika, błędna konfiguracja sieci lub zablokowanie komunikacji (np. przez źle ustawiony firewall) powoduje zatrzymanie całego ciągu technologicznego.

- Nieprawidłowe parametry procesu – zmiana nastaw w PLC lub HMI skutkuje inną temperaturą, ciśnieniem, czasem cyklu. Maszyna „działa”, ale produkuje odpady lub półprodukty o nieznanej jakości.

- Opóźnione reakcje zabezpieczeń – zaburzenie komunikacji między urządzeniami powoduje, że sygnały alarmowe lub stop nie docierają na czas.

- Ukryte modyfikacje programu – wgrany inny program PLC, który początkowo nie daje objawów, ale w określonych warunkach zachowuje się inaczej niż przewidziano.

Z punktu widzenia produkcji groźniejszy bywa scenariusz „system działa, ale nie tak jak trzeba” niż całkowity brak działania. W IT awaria serwera zwykle jest od razu widoczna. W OT cichy błąd parametru może przez kilka godzin lub dni generować straty, zanim ktoś zauważy odchylenia.

Konflikt priorytetów na przykładzie kopii zapasowych

Dla IT kopia zapasowa to oczywistość – bez niej trudno mówić o bezpieczeństwie. W OT sam pomysł bywa przyjmowany z rezerwą. Porównanie podejścia dobrze pokazuje różnicę w priorytetach.

- W IT – backup baz danych, plików użytkowników, maszyn wirtualnych. Okna backupowe planuje się na noc, ale nawet jeśli chwilowo spowolni system, zwykle jest to akceptowalne.

- W OT – kopia programu PLC, konfiguracji SCADA, receptur i nastaw maszyn. Wykonywanie jej „na żywym organizmie” może zakłócić komunikację lub zawiesić starsze urządzenie.

Efekt jest taki, że z perspektywy IT brak backupu to poważne zaniedbanie, natomiast z perspektywy OT najgroźniejsza jest sytuacja, w której narzędzie do backupu powoduje zatrzymanie linii. Rozsądne podejście zwykle oznacza kompromis: kopie konfiguracji wykonuje się po zmianach lub przy postoju, a narzędzia do automatycznego archiwizowania dobiera się tak, by nie „szarpały” urządzeń przemysłowych ciągłymi zapytaniami.

Dlaczego te same kontrole bezpieczeństwa dają inne efekty

Identyczne mechanizmy ochronne potrafią w IT zadziałać świetnie, a w OT przynieść efekt odwrotny do zamierzonego. Różnica wynika z celów: w biurze priorytetem jest ochrona informacji, na hali – stabilność procesu. Można to łatwo pokazać na kilku przykładach:

- Silne szyfrowanie i inspekcja ruchu – w IT podstawa, w OT zbyt intensywna inspekcja może zwiększać opóźnienia i powodować błędy protokołów czasu rzeczywistego.

- Agresywne skanery podatności – w IT używane rutynowo, w OT potrafią zawiesić stary sterownik, który nie był projektowany z myślą o masowym skanowaniu portów.

- Automatyczne aktualizacje – w IT podnoszą poziom bezpieczeństwa, w OT wymuszony restart w środku zmiany produkcyjnej jest realnym zagrożeniem dla procesu.

Ochrona w OT częściej opiera się na ograniczaniu dostępu i separacji sieci niż na intensywnej analizie ruchu czy ciągłych zmianach oprogramowania. Te same narzędzia trzeba stosować ostrożniej i inaczej konfigurować.

Główne zagrożenia dla sieci produkcyjnej – nie tylko „haker z internetu”

Źródła ryzyka: technologia, organizacja i ludzie

Do problemów w sieci przemysłowej równie często doprowadza błędna konfiguracja lub przypadek, jak świadomy atak z zewnątrz. Patriotyczny „haker z internetu” to tylko jeden z wielu scenariuszy. Źródła ryzyka można z grubsza podzielić na trzy grupy:

- techniczne – stare oprogramowanie, brak segmentacji, podatne urządzenia,

- organizacyjne – brak procedur, niejasna odpowiedzialność między IT a OT,

- ludzkie – błędy operatorów, serwisantów, administratorów.

W praktyce najgroźniejsze są sytuacje, w których te kategorie się nakładają: stary, nieaktualizowany sterownik, do którego wielu podmiotów ma zdalny dostęp bez jasnych zasad, a zmiany konfiguracji nie są dokumentowane.

Ransomware i malware – gdy atak biurowy przenosi się na halę

Oprogramowanie szyfrujące dane kojarzy się z komputerami biurowymi i serwerami plików. Jednak w coraz większej liczbie przypadków skutki uderzają także w produkcję. Dzieje się tak na kilka sposobów:

- szyfrowanie serwerów pośredniczących – atak na serwer historii produkcyjnej, MES czy serwer licencji unieruchamia aplikacje wspierające linię, nawet jeśli sterowniki PLC formalnie działają dalej,

- paraliż stacji inżynierskich – zaszyfrowane komputery z narzędziami do programowania PLC uniemożliwiają diagnostykę i naprawę usterek,

- rozprzestrzenianie się na „komputery przy maszynach” – stacje HMI z Windowsem, podłączone zarówno do sieci OT, jak i do domeny biurowej, mogą stać się mostem dla malware.

Z punktu widzenia produkcji nie ma wielkiej różnicy, czy powodem zatrzymania linii jest błąd oprogramowania, awaria dysku czy zaszyfrowanie danych przez ransomware – efekt biznesowy jest identyczny: przestój, straty i chaos organizacyjny.

Nieautoryzowane zmiany konfiguracji – „cichy sabotaż” z dobrymi intencjami

Częsty, choć mało spektakularny scenariusz zagrożenia to niekontrolowane zmiany. Przykład z praktyki: do zakładu przyjeżdża serwisant, wgrywa „poprawioną” wersję programu do sterownika, ale nie archiwizuje starej. Niby drobiazg, lecz po kilku tygodniach pojawiają się sporadyczne błędy, których nikt nie kojarzy z tamtą interwencją.

Do typowych sytuacji tego typu należą:

- wprowadzenie zmian w logice PLC bez rejestracji,

- zmiana konfiguracji switcha lub routera przemysłowego „na szybko”, bez dokumentacji,

- ręczne obejście blokady bezpieczeństwa (np. zwarcie styku, wyłączenie interlocku), aby „linia pojechała”.

Na tle spektakularnych ataków cybernetycznych takie przypadki wyglądają banalnie, ale to one najczęściej prowadzą do awarii, których przyczyny trudno potem odtworzyć. W efekcie zakład traci nie tylko czas na naprawę, lecz także zaufanie do stabilności instalacji.

Zdalny dostęp – między koniecznością a otwartą furtką

Coraz więcej maszyn jest serwisowanych zdalnie. To wygodne: producent może w kilka minut zalogować się do sterownika, przeanalizować problemy, wgrać poprawkę. Jednocześnie każdy taki kanał staje się potencjalnym wejściem dla kogoś niepowołanego.

W praktyce spotyka się dwa skrajne podejścia:

- pełne otwarcie – router z kartą SIM lub modemem podłączony wprost do szafy sterowniczej, z fabrycznym hasłem i stałym dostępem dla serwisu,

- pełne zamknięcie – całkowity zakaz zdalnego serwisu, wszelkie działania tylko na miejscu, nawet przy prostych zmianach parametrów.

Pierwszy wariant jest wygodny, ale niebezpieczny – zwłaszcza gdy ten sam router zapewnia też internet na hali. Drugi zwiększa bezpieczeństwo kosztem szybkości reakcji na awarie. Rozsądne rozwiązania zwykle obejmują kontrolowany VPN, ograniczenie adresów, z których można się łączyć, oraz nadzór nad tym, kiedy i kto ma aktywny dostęp.

„Płaska” sieć i brak segmentacji – jeden problem, cały zakład wstrzymany

W wielu zakładach wszystkie urządzenia – od drukarek i komputerów biurowych po PLC i panele HMI – działają w jednym dużym segmencie sieci. Taka architektura jest prosta w utrzymaniu, ale ma istotną wadę: każdy problem sieciowy lub infekcja może rozlać się po całej infrastrukturze.

Konsekwencje są łatwe do przewidzenia:

- awaria lub pętla w jednym switchu potrafi zablokować komunikację z wieloma sterownikami naraz,

- komputer zakażony malware skanuje wszystkie adresy IP, docierając również do urządzeń OT,

- nie da się „odłączyć” problematycznej części sieci, nie zatrzymując reszty instalacji.

W świecie IT segmentacja i odseparowanie krytycznych systemów to standard. W OT, ze względu na historyczny rozwój linii i projektów, nadal często dominuje podejście „wszystko na jednej podsieci”. Przy rosnącej liczbie podłączonych urządzeń ten model przestaje być do obrony.

Stare systemy i „techniczny dług” w halach produkcyjnych

W biurze przestarzały system operacyjny jest problemem wizerunkowym i ryzykiem bezpieczeństwa. Na produkcji bywa elementem krytycznym dla działania całej linii. Komputer z systemem sprzed kilkunastu lat potrafi obsługiwać kluczową aplikację SCADA, której dostawca już nie wspiera.

Skutki takiego „zamrożenia” są wielowymiarowe:

- brak aktualizacji bezpieczeństwa – podatności pozostają otwarte latami,

- ograniczona kompatybilność – nowe urządzenia trudno przyłączyć do starej platformy,

- brak części zamiennych – awaria sprzętu może oznaczać konieczność nagłej modernizacji całości.

Gdy taki system jest podłączony do sieci, ryzyko ataku lub infekcji rośnie kilkukrotnie. Ochrona sprowadza się często do maksymalnego ograniczenia dostępu – osobny segment sieci, restrykcyjne reguły ruchu, brak bezpośredniego wyjścia do internetu oraz jasno opisane procedury korzystania.

Urządzenia zewnętrzne i dostawcy – „goście” w sieci OT

Do sieci produkcyjnej regularnie podłączają się podmioty z zewnątrz: firmy serwisowe, integratorzy, dostawcy technologii, a czasem również podwykonawcy. Każdy z nich przywozi własny laptop, często swoje narzędzia, a niekiedy także małe routery lub switche, żeby „ułatwić sobie pracę”.

Jeśli nie ma jasnych zasad, z czasem pojawiają się problemy:

- tymczasowe urządzenia zostają w instalacji „na stałe”, nikt ich nie kataloguje,

- laptopy serwisowe z różnych zakładów przenoszą infekcje z miejsca na miejsce,

- hasła i konta tworzone „na szybko” nie są później usuwane.

Porównując to do IT, można mówić o odwrotnej sytuacji niż w przypadku pracowników zdalnych – tam dba się o kontrolę urządzeń łączących się do sieci firmowej, tutaj obcy sprzęt wchodzi często bez najmniejszej weryfikacji. Nawet proste zasady, takie jak wydzielenie osobnego punktu dostępowego dla serwisu, stosowanie dedykowanych kont gościnnych i rejestracja wizyt, znacząco ograniczają ryzyko.

Różnice między zabezpieczaniem IT a OT – co działa, a co szkodzi

Filozofia zmian: „wdrażaj szybko” kontra „zmieniaj jak najmniej”

W środowisku IT naturalne jest szybkie wdrażanie poprawek, nowych wersji systemów i funkcji. Często korzysta się z automatycznych mechanizmów aktualizacji, które instalują łatki bez udziału użytkownika. Priorytetem jest jak najszybsze zamknięcie podatności.

W OT dominuje odwrotne podejście – każda zmiana jest potencjalnym zagrożeniem dla stabilności procesu. Aktualizacje planuje się z dużym wyprzedzeniem, testuje na osobnych stanowiskach, a czasem odkłada na kolejne okno remontowe. To nie oznacza braku dbałości o bezpieczeństwo, lecz inną strategię: zamiast ciągłego „łatana”, większy nacisk kładzie się na izolację systemów i kontrolę dostępu.

Segmentacja i strefy – inne priorytety podziału sieci

W IT sieć dzieli się zazwyczaj według struktur organizacyjnych (działy, lokalizacje) lub rodzaju usług (serwery, stacje robocze, goście). W OT kluczem jest proces technologiczny: linie, cele produkcyjne, poziomy sterowania.

To prowadzi do dwóch odmiennych modeli:

- Segmentacja „biurowa” – VLAN-y dla działów, jedna lub kilka stref serwerowych, osobna sieć dla gości.

- Segmentacja „procesowa” – wydzielone segmenty dla poszczególnych linii, oddzielne strefy dla poziomu sterowania i poziomu urządzeń, osobny obszar (DMZ) dla systemów wymieniających dane między IT i OT.

Łączenie tych perspektyw bez zrozumienia różnic kończy się często chaosem: linia produkcyjna rozbita na kilka podsieci, bo „tak jest w standardzie IT”, albo przeciwnie – wszystkie urządzenia w jednym VLAN, bo „tak jest łatwiej dla inżynierów”. Świadome podejście oznacza wspólny projekt segmentacji, w którym OT określa krytyczne granice procesu, a IT przekłada to na architekturę sieciową.

Zaufanie do urządzeń końcowych – zamknięte kontrolery kontra elastyczne komputery

Na poziomie biurowym standardem są komputery ogólnego przeznaczenia: laptopy, PC, czasem tablety. Użytkownik może instalować oprogramowanie (przynajmniej częściowo), system operacyjny jest regularnie aktualizowany, a do ochrony używa się całego pakietu narzędzi: antivirus, EDR, szyfrowanie dysków, systemy DLP.

W OT dominują urządzenia „zamknięte”: sterowniki PLC, panele HMI, napędy, rejestratory. Ich oprogramowanie jest ściśle powiązane z funkcją, rzadko aktualizowane, a wachlarz zabezpieczeń typowych dla IT jest ograniczony lub wręcz niedostępny. Próba zainstalowania antywirusa na panelu z systemem embedded z lat 2000 skończy się zwykle fiaskiem.

To rodzi dwa odmienne modele zaufania:

- IT: urządzenie jest potencjalnie podatne na wiele ataków, więc zabezpiecza się je „od środka” (oprogramowanie ochronne) i „z zewnątrz” (polityki sieciowe).

- OT: urządzenie traktuje się jako „czarną skrzynkę” – nie da się w nim wiele zmienić, więc ochrona przenosi się na otoczenie: sieć, dostęp fizyczny, procedury.

Konflikt powstaje wtedy, gdy dział IT próbuje narzucić standard ochrony końcówek 1:1 na urządzenia OT. Na PC z biura agent EDR i twarde polityki antywirusa są sensowną praktyką. Na komputerze wizualizującym produkcję mogą generować opóźnienia, a w skrajnym przypadku zawieszać aplikację SCADA w chwili największego obciążenia.

Przy projektowaniu zabezpieczeń urządzeń OT lepsze efekty daje połączenie trzech prostych zasad:

- maksymalne ograniczenie uprawnień użytkowników do minimum potrzebnego do pracy,

- odseparowanie urządzeń krytycznych od „reszty świata” (wydzielone VLAN-y, brak niepotrzebnego ruchu),

- twarde reguły zmian: kto, kiedy i jak może wgrywać nowe oprogramowanie, receptury, projekty do PLC czy HMI.

Okna serwisowe i przestoje – planowane wyłączenia zamiast „restartu po pracy”

W środowisku biurowym de facto każdy dzień roboczy kończy się wyłączeniem lub przynajmniej restartem części komputerów. Ułatwia to aktualizacje, instalację poprawek i ogólne „odświeżenie” środowiska. Awaria zwykle dotyka pojedynczego użytkownika lub zespołu, a systemy kluczowe (np. ERP) są redundantne.

Na linii produkcyjnej komputer, sterownik czy panel mają działać bez przerwy – tydzień, miesiąc, czasem lata. Restart to nierzadko zatrzymanie całego ciągu technologicznego, który nie ruszy ponownie bez sekwencji rozruchowej, prób, odgazowania, nagrzania pieca lub przepłukania instalacji.

Różnice widać zwłaszcza przy wdrażaniu aktualizacji bezpieczeństwa:

- IT: „łatkę” można wpuścić wieczorem automatycznie, o 23:00 komputery robią restart, rano użytkownik pracuje już na nowej wersji.

- OT: każda aktualizacja wymaga uzgodnienia z produkcją, przygotowania planu wyłączenia, testów i rezerwowego scenariusza powrotu do wersji poprzedniej.

Dla laika kluczowe jest rozróżnienie: to nie jest „opór przed nowym”, tylko inny koszt błędu. W biurze po nieudanej aktualizacji użytkownik traci pół dnia pracy. Na instalacji procesowej można stracić partię produkcji lub doprowadzić do sytuacji niebezpiecznej. Dlatego tam, gdzie IT skłania się do zasady „patchuj jak najszybciej”, OT dąży do „patchuj rzadziej, ale po testach i z planem B”.

Monitoring i logi – od śledzenia użytkowników do śledzenia procesu

Systemy bezpieczeństwa IT (SIEM, EDR, systemy logowania) skupiają się na użytkownikach, systemach i usługach: kto się logował, z jakiego adresu, jakie pliki otwierał, do jakich serwerów się łączył. Celem jest szybkie wykrycie nadużyć lub ataków.

W OT rejestruje się przede wszystkim zdarzenia procesowe: stany wejść i wyjść, przełączenia trybów pracy, alarmy, zatrzymania awaryjne. Systemy logowania cyberbezpieczeństwa, jeśli w ogóle są, są zwykle dodatkiem. Tymczasem obie perspektywy się uzupełniają.

Przykładowo:

- logi IT pokażą, że serwisant zalogował się zdalnie na serwer SCADA w sobotę o 23:15,

- logi OT wskażą, że o 23:17 wgrano nową wersję receptury, a o 23:25 linia przeszła w tryb awaryjny.

Dopiero połączenie tych informacji pozwala ocenić, czy to normalna operacja serwisowa, czy początek incydentu. Różnica w podejściu jest taka, że:

- w IT logi traktuje się jako narzędzie do wykrywania i dowodzenia nadużyć,

- w OT logi są też instrumentem odtwarzania przyczyn awarii procesu i oceny bezpieczeństwa funkcjonalnego.

Dobrze zaprojektowana polityka zbierania logów w środowisku przemysłowym integruje oba światy: z jednej strony gromadzi informacje o zdarzeniach sieciowych i logowaniach, z drugiej – zapisuje kluczowe sygnały technologiczne powiązane z tymi zdarzeniami.

Testowanie zabezpieczeń – symulacje cyberataków kontra testy FAT/SAT

W IT coraz popularniejsze są testy penetracyjne, red teaming czy symulacje phishingu. Ich celem jest sprawdzenie, czy zabezpieczenia i procedury reagowania na incydent działają w praktyce.

W OT takie podejście musi być dużo ostrożniejsze. Wysyłanie agresywnych skanów sieci, narzędzi typu „vulnerability scanner” czy przeprowadzanie ataków symulowanych w sieci, w której sterowniki obsługują realny proces, może doprowadzić do zatrzymania linii albo, w skrajnych przypadkach, do sytuacji niebezpiecznej dla ludzi.

W środowisku przemysłowym istnieją natomiast inne, zakorzenione praktyki testowe:

- FAT (Factory Acceptance Test) – testy funkcjonalne systemu w warunkach warsztatowych, przed wyjazdem na obiekt,

- SAT (Site Acceptance Test) – testy na miejscu, na docelowej instalacji, często w trybie „na sucho” lub na ograniczonej produkcji.

Od kilku lat do FAT i SAT coraz częściej włącza się elementy cyberbezpieczeństwa: próby zalogowania na nieautoryzowane konta, testy uprawnień, sprawdzanie reakcji systemów na utratę komunikacji czy błędne dane. Zamiast pełnego testu penetracyjnego na żywym obiekcie, buduje się scenariusze „co jeśli” i sprawdza, czy system przechodzi w stan bezpieczny.

Różnica jest zasadnicza:

- w IT test bezpieczeństwa ma często charakter ofensywny (sprawdźmy, jak daleko można wejść),

- w OT dominują testy defensywne (sprawdźmy, czy system bezpiecznie zareaguje, jeśli coś pójdzie nie tak).

Polityki haseł i uwierzytelnianie – między standardem korporacyjnym a realiami hali

Standard korporacyjny w IT to często złożone hasła, wymuszona regularna zmiana, blokada konta po kilku nieudanych próbach. Na biurku użytkownik ma klawiaturę, spokojne otoczenie i czas na przepisanie skomplikowanego ciągu znaków.

Na panelu HMI w hali produkcyjnej operator w rękawicach dotyka ekranu rezystancyjnego albo używa kilku przycisków funkcyjnych. W tle hałasują maszyny, czasem liczy się każda sekunda reakcji. W takiej sytuacji polityka typu „12 znaków, duże i małe litery, cyfry i znaki specjalne, zmiana co 30 dni” kończy się trzema praktykami:

- hasło zapisane na kartce przyklejonej do szafy,

- wszystkie konta z jednakowym, prostym hasłem „żeby nie dzwonić po admina”,

- logowanie jednego użytkownika na całą zmianę – nikt się nie wylogowuje, bo to uciążliwe.

Rozsądne podejście musi łączyć wymagania bezpieczeństwa z ergonomią pracy. Zamiast kopiować politykę z laptopów biurowych, lepiej zadać kilka pytań:

- czy na tym panelu naprawdę potrzebne są trzy różne poziomy uprawnień, czy wystarczą dwie role (operator, serwis)?

- czy można zastosować prostsze hasła, ale połączyć je z rejestracją działań (kto i kiedy zmieniał receptury) i kontrolą fizyczną dostępu do szafy?

- czy do krytycznych operacji da się zastosować dodatkowy czynnik – np. klucz sprzętowy, kartę RFID lub kod jednorazowy przynoszony z dyspozytorni?

Wtedy zamiast sztucznego „podnoszenia poprzeczki” tam, gdzie to tylko utrudnia pracę, wprowadza się punktowe, ale sensowne zabezpieczenia dla kluczowych operacji.

Procedury bezpieczeństwa fizycznego a cyberbezpieczeństwo – dwa światy tej samej ochrony

Zakłady przemysłowe od lat stosują rozwinięte zasady bezpieczeństwa fizycznego: kaski, blokady LOTO (Lockout/Tagout), procedury wejścia do stref niebezpiecznych, instrukcje postępowania przy awarii. Dla wielu osób na hali to codzienność, podczas gdy zasady cyberbezpieczeństwa wydają się „nowym, biurowym wymysłem”.

Tymczasem oba obszary są ściśle powiązane. Najprostszy przykład: jeśli szafy sterownicze z PLC stoją otwarte, każdy może podłączyć laptopa, zmienić program, wpiąć własny router Wi‑Fi. Z punktu widzenia cyberbezpieczeństwa takie działanie to poważne naruszenie. Z punktu widzenia BHP – także, bo nieuprawniona zmiana logiki może unieszkodliwić blokady bezpieczeństwa.

Porównując oba światy:

- bezpieczeństwo fizyczne koncentruje się na ochronie ludzi i sprzętu przed wypadkami mechanicznymi, elektrycznymi, chemicznymi,

- cyberbezpieczeństwo dba o integralność sygnałów, konfiguracji i komunikacji, które sterują tym samym sprzętem.

Silnym punktem zakładów jest to, że kultura przestrzegania procedur BHP jest zwykle rozwinięta. Dużo łatwiej jest powiązać nowe zasady z tym, co już znane, niż budować wszystko od zera. Przykładowo:

- do procedury LOTO można dopisać punkt o odłączeniu sieci lub zablokowaniu zdalnego dostępu podczas prac serwisowych,

- instrukcje wejścia do strefy zagrożenia można uzupełnić o zasady podłączania laptopów i urządzeń pomiarowych (tylko sprzęt zatwierdzony, z aktualnym skanem antywirusowym),

- przy wydawaniu uprawnień do szaf i pomieszczeń technicznych można od razu wydawać także odpowiednie konta i hasła do systemów.

W efekcie cyberbezpieczeństwo przestaje być oderwanym tematem z działu IT, a staje się naturalnym rozszerzeniem znanych procedur bezpieczeństwa pracy.

Różne języki, wspólny cel – jak IT i OT mogą się dogadać

Specjaliści IT mówią o protokołach, portach, podatnościach CVE, szyfrowaniu i backupach. Inżynierowie OT – o recepturach, sekwencjach, międzyzabezpieczeniach, poziomach SIL i czasach cyklu. Obie strony często frustruje to samo: druga „nie rozumie oczywistych rzeczy”. Tymczasem zadania są zbieżne: zapewnić ciągłość i bezpieczeństwo działania zakładu.

Kluczowe różnice widać w priorytetach zgłaszanych problemów:

- IT podkreśla ryzyko utraty danych, wycieku informacji, ataku z zewnątrz,

- OT akcentuje ryzyko zatrzymania linii, uszkodzenia maszyny, zagrożenia dla ludzi.

Punktem wspólnym jest wpływ na biznes. Przestój z powodu ataku ransomware i przestój z powodu awarii sterownika są dla zarządu podobnie bolesne. Gdy obie strony zaczną przekładać swoje argumenty na język wpływu na produkcję (czas przestoju, koszty, bezpieczeństwo ludzi), łatwiej znaleźć kompromisy.

Przykład z praktyki:

- IT domaga się odłączenia starego serwera SCADA od internetu ze względu na brak aktualizacji,

- OT obawia się utraty zdalnego wsparcia producenta maszyny.

Zamiast sporu „odłączyć czy nie”, można rozważyć trzy warianty:

- pozostawienie obecnego stanu (największe ryzyko cyber, najmniejszy wysiłek krótkoterminowo),

- wdrożenie kontrolowanego dostępu przez DMZ i VPN z autoryzacją (większy koszt wdrożenia, niższe ryzyko, zachowany zdalny serwis),

- przyspieszenie modernizacji systemu SCADA (duży koszt i wysiłek, ale jednocześnie redukcja „technicznego długu”).

Dla laika istotne jest, że żaden z tych wariantów nie jest „uniwersalnie dobry”. Wybór zależy od parametrów konkretnego zakładu: wielkości, budżetu, krytyczności danej linii, dojrzałości procesów bezpieczeństwa. Zamiast kopiować cudze rozwiązania, sensownie jest świadomie porównać opcje i zdecydować, które ryzyko jest akceptowalne, a które trzeba redukować natychmiast.

Najczęściej zadawane pytania (FAQ)

Co to jest bezpieczeństwo IT/OT w zakładzie produkcyjnym w prostych słowach?

Bezpieczeństwo IT/OT to ochrona zarówno systemów biurowych (IT), jak i maszyn oraz sterowników na hali (OT) przed awariami, błędami ludzi i atakami z zewnątrz. Chodzi o to, żeby ktoś obcy lub nieświadomy pracownik nie mógł „namieszać” w sterownikach, a jednocześnie żeby biuro działało normalnie.

Różnica w stosunku do typowego „bezpieczeństwa IT” jest taka, że w OT stawką są nie tylko dane, ale też ludzie, maszyny i ciągłość produkcji. Awaria komputera biurowego kończy się frustracją użytkownika, a awaria sterownika PLC może zatrzymać całą linię lub stworzyć zagrożenie dla zdrowia.

Jaka jest podstawowa różnica między bezpieczeństwem IT a OT?

W IT priorytetem są dane i ich poufność – żeby nie wyciekły maile, faktury czy dokumenty kadrowe. Przestój systemu jest kłopotliwy, ale zwykle nie stanowi zagrożenia dla życia ani dla fizycznych urządzeń.

W OT najważniejsze są bezpieczeństwo ludzi, stabilność procesu i ochrona maszyn. Tu częściej godzi się na „mniej wygodne” rozwiązania IT, jeśli zmniejszają ryzyko niekontrolowanego ruchu maszyny, zniszczenia formy czy partii produkcyjnej. Dlatego decyzje typowo informatyczne (aktualizacje, zdalny dostęp, nowe połączenia sieci) trzeba oceniać przez pryzmat wpływu na produkcję.

Dlaczego nie wolno traktować hali produkcyjnej jak zwykłej sieci biurowej?

W sieci biurowej skutkiem błędu konfiguracji czy ataku jest zazwyczaj utrata danych, spadek wydajności pracy i konieczność przywracania kopii. W sieci produkcyjnej podobny błąd może zatrzymać linię, uszkodzić kosztowną maszynę lub – w skrajnym scenariuszu – doprowadzić do wypadku.

Przykład z życia: informatyk „dla wygody” podłącza panel HMI i sterownik PLC do tego samego przełącznika co drukarki i komputery z dostępem do internetu. W efekcie zainfekowany laptop serwisanta z biura ma otwartą drogę do sterowników na hali. Dla użytkownika biurowego nic się nie zmienia, ale dla produkcji ryzyko rośnie wykładniczo.

Na czym polega segmentacja sieci produkcyjnej i czy w małym zakładzie też ma sens?

Segmentacja to podział jednej „płaskiej” sieci na kilka stref lub VLAN-ów, tak żeby urządzenia z biura nie widziały bezpośrednio sterowników PLC i odwrotnie. Pomiędzy segmentami stawia się zapory (firewalle) lub przynajmniej routery z regułami dostępu.

W praktyce oznacza to np.: osobna sieć dla biura, osobna dla SCADA i serwerów produkcyjnych, kolejna dla sterowników i robotów. Z biura nie ma bezpośredniego wejścia na PLC, a dane wymieniane są przez wydzielony serwer w strefie pośredniej (DMZ). W małym zakładzie można to zrealizować prostymi środkami – choćby wydzielając VLAN-y i blokując ruch „z internetu na sterowniki” zamiast wszystkiego w jednym worku.

Jak laik może w praktyce poprawić bezpieczeństwo sieci OT bez znajomości konfiguracji firewalla?

Osoba zarządzająca produkcją nie musi umieć klikać w konfigurator, ale może podjąć kilka decyzji organizacyjnych:

- ustalić zasadę: żadnego podłączania nowych maszyn i paneli do istniejącej sieci bez zgody IT/automatyki,

- wymagać od dostawców maszyn opisu, jakie porty/protokoły wykorzystują i jak ma wyglądać bezpieczne podłączenie,

- ograniczyć zdalny dostęp serwisantów (tylko przez ustalony punkt, z rejestracją i „oknami czasowymi” zamiast stałego tunelu „na stałe”),

- zadbać o regularne kopie zapasowe projektów PLC, konfiguracji SCADA i ustawień kluczowych urządzeń.

Te kilka ruchów często daje większy efekt niż przypadkowe instalowanie kolejnego antywirusa na komputerze biurowym.

Jakie są najczęstsze zagrożenia dla sterowników PLC i systemów SCADA?

W praktyce groźniejsze od „filmowych” hakerów są trzy rzeczy: nieprzemyślane zmiany, brak kopii zapasowych i niekontrolowane połączenia z zewnątrz. Najczęściej wygląda to tak, że ktoś modyfikuje program w PLC „na szybko”, nie zapisuje backupu, a przy kolejnej awarii nikt nie wie, jaka wersja była poprawna.

Do tego dochodzą:

- dostęp z biura lub internetu do paneli HMI/SCADA bez hasła lub ze słabym hasłem,

- podłączanie zainfekowanych laptopów serwisowych i pendrive’ów do szaf sterowniczych,

- stare urządzenia bez aktualizacji, które mają znane luki bezpieczeństwa i wiszą w sieci „na widoku”.

Jak powinna wyglądać współpraca działu IT z utrzymaniem ruchu w temacie bezpieczeństwa OT?

IT i utrzymanie ruchu patrzą na świat inaczej: IT chce aktualizacji, standaryzacji i centralnych narzędzi, a utrzymanie ruchu – stabilności procesu i jak najmniej niespodzianek na linii. Sensowne podejście łączy te perspektywy: każde działanie IT (np. wgranie łatek) jest planowane razem z produkcją i testowane poza krytycznymi godzinami pracy.

Dobrą praktyką jest ustalenie kilku wspólnych zasad: kto decyduje o zdalnym dostępie, jak zgłasza się zmiany w konfiguracji sieci OT, gdzie trzymane są kopie projektów PLC i kto ma do nich dostęp. Dzięki temu IT nie „psuje” maszyn przypadkową zmianą, a utrzymanie ruchu nie „psuje” zabezpieczeń ad-hoc podłączonym routerem Wi-Fi w szafie sterowniczej.

Kluczowe Wnioski

- IT i OT to dwa różne światy: w IT chronisz głównie dane i ciągłość pracy biura, w OT – przede wszystkim ludzi, proces i drogi sprzęt, więc te same „informatyczne” nawyki nie zawsze da się bezpiecznie przenieść na halę.

- Hala produkcyjna nie jest większym biurem – błąd w sterowniku, panelu HMI czy czujniku może skończyć się wypadkiem, zniszczeniem maszyny lub dużą partią wadliwego produktu, a nie tylko irytującą przerwą w dostępie do poczty.

- Incydent w OT ma inne konsekwencje niż w IT: zamiast wycieku danych pojawia się nieplanowany przestój, kosztowne uszkodzenia, zagrożenie zdrowia i życia oraz straty jakości, których często nie da się „cofnąć z backupu”.

- Decyzje o zdalnym dostępie, podłączaniu nowych maszyn, zmianach w sterownikach czy aktualizacjach nie mogą być podejmowane wyłącznie oczami działu IT; trzeba równocześnie oceniać wpływ na bezpieczeństwo ludzi, maszyn i ciągłość procesu.

- Osoba zarządzająca produkcją nie musi znać konfiguracji firewalli, ale powinna rozumieć podstawowe różnice IT/OT i znać kluczowe skróty (ICS, SCADA, PLC, HMI), żeby zadawać sensowne pytania i nie akceptować „szybkich obejść” bez analizy ryzyka.

- Świadomy laik pyta nie „czy będzie szybciej”, lecz: jak zmiana wpływa na bezpieczeństwo, czy istnieje aktualna kopia zapasowa systemów sterowania i jaki jest plan działania, gdy coś pójdzie nie tak – to prosty filtr, który często zatrzymuje najgroźniejsze pomysły.